Bạn đã từng bỏ ra hàng chục triệu, thậm chí hàng trăm triệu đồng chỉ để khôi phục dữ liệu trong các file máy ảo như VHD, VHDX, VMDK, LUN… sau khi bị ransomware mã hóa?

Sự thật là, trong nhiều trường hợp, bạn hoàn toàn có thể tự làm tại nhà với một chút kiến thức và vài công cụ đơn giản. Đây không phải là chiêu trò gì cao siêu, mà là tip & trick thực chiến, giúp bạn chủ động cứu lấy dữ liệu của mình mà không bị “lùa gà” vào những dịch vụ không cần thiết.

Bài viết này cuudulieu.com sẽ hướng dẫn bạn từng bước cụ thể để phục hồi dữ liệu bên trong file VHDX đã bị ransomware .MKP mã hóa, mà không cần trả tiền chuộc hay dùng đến thiết bị chuyên dụng.

Mục lục nội dung chính

Ransomware .MKP là gì?

MKP là biến thể của ransomware Makop – dòng ransomware mã hóa mạnh với hậu tố file .mkp

Sau khi xâm nhập, MKP sẽ đổi đuôi các file thành .mkp, tạo file đòi tiền chuộc và xóa bóng sao lưu

Tệp .vhdx.mkp là kết quả của việc ransomware đổi tên file đĩa ảo, tuy nhiên cấu trúc bên trong (MFT, folder tree) vẫn có thể còn nguyên vẹn

VHDX bị mã hóa có thể phục hồi không?

Nếu ransomware chỉ mã hóa header file thì R-Studio vẫn có thể quét & phục hồi dữ liệu bên trong

File VHDX có thể vẫn chứa đầy đủ MFT, cấu trúc phân vùng, thậm chí nguyên file gốc chưa bị ghi đè

Việc mount hoặc mở bằng Windows có thể không được, nhưng các phần mềm phục hồi chuyên dụng vẫn xử lý được

Công cụ khôi phục: Giới thiệu R-Studio

R-Studio là phần mềm phục hồi dữ liệu chuyên sâu, hỗ trợ image file (VHD, VHDX, VMDK…) và định dạng phân vùng (NTFS, exFAT, RAW…)

Cho phép scan sâu từng sector và dựng lại cấu trúc dữ liệu gốc

Có phiên bản chạy trên Windows hoặc từ USB Boot ISO – lý tưởng cho trường hợp file bị mã hóa hoặc không mở được

Hướng dẫn khôi phục dữ liệu từ VHDX bị mã hóa

Link tải phần mềm full version

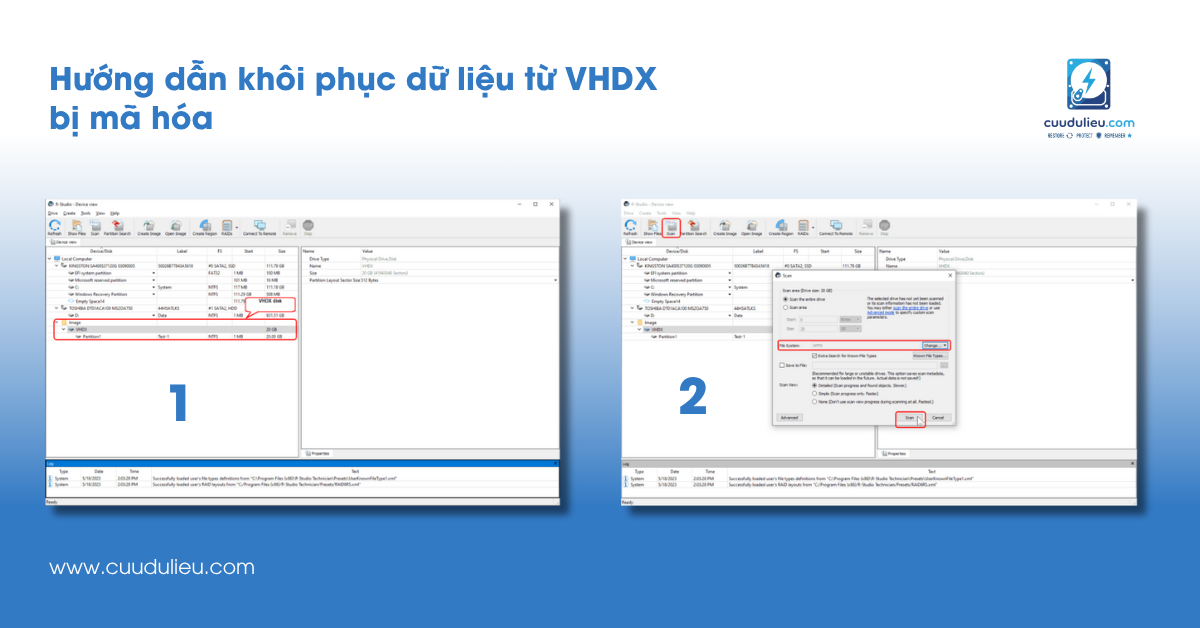

Bước 1: Mở phần mềm R-Studio

- Cài đặt và chạy R-Studio Technician Edition trên máy sạch

- Khuyên dùng từ USB Boot để tránh ghi đè dữ liệu

Bước 2: Mở file VHDX đã bị đổi đuôi

- Chọn Drive → Open Image

- Trỏ đến file

.vhdx.mkpcần phục hồi

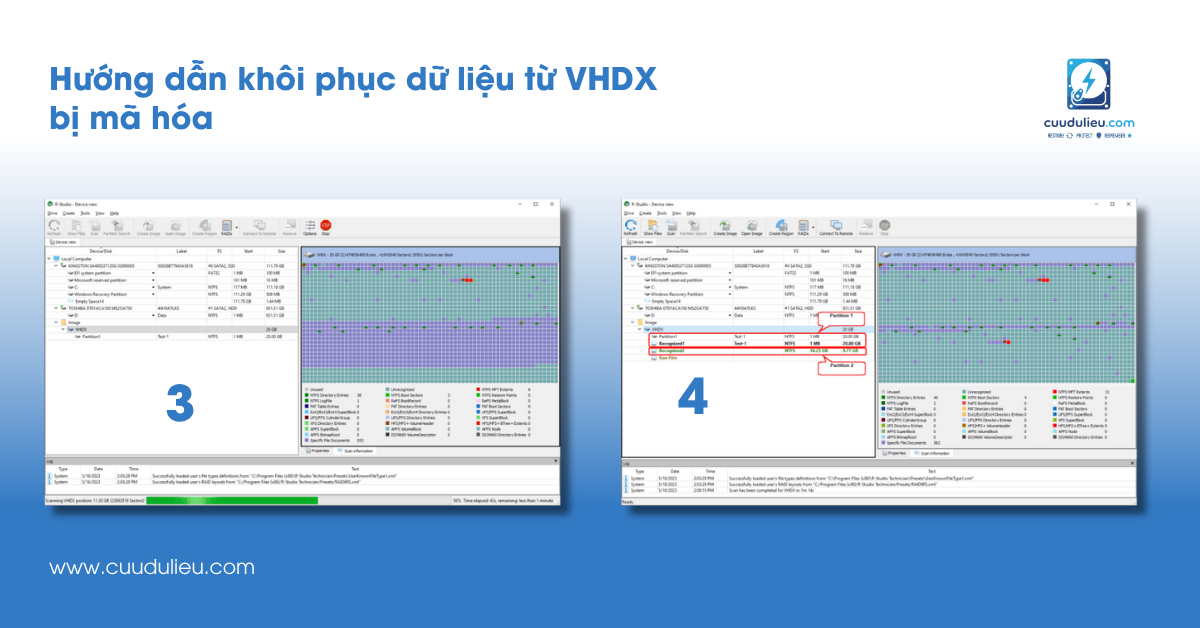

Bước 3: Quét toàn bộ sector

- File image sẽ xuất hiện trong danh sách thiết bị

- Chọn file → bấm Scan để quét toàn bộ sector trong file VHDX

Bước 4: Mở phân vùng nhận diện được

- Sau khi quét, chọn phân vùng có hệ thống tệp (NTFS, RAW…)

- Nhấp phải → chọn Open Drive Files để truy cập nội dung bên trong

Bước 5: Tìm & khôi phục dữ liệu

- Duyệt theo cấu trúc cây thư mục hiển thị (MFT)

- Đánh dấu file cần phục hồi → chọn Recover

- Lưu file ra ổ cứng khác (tuyệt đối không ghi đè lên file VHDX gốc)

Lưu ý kỹ thuật quan trọng

KHÔNG thao tác trực tiếp trên file gốc

Nếu file không mount được hoặc scan không thấy gì → dùng hex editor để kiểm tra header

Nếu nghi ngờ ransomware đã mã hóa block-level, hãy nhờ chuyên gia forensic

Cách ngăn chặn sự cố tương lai

Tạo snapshot định kỳ cho VM sử dụng VHDX

Tách quyền quản trị VM và quyền truy cập ổ lưu trữ

Triển khai hệ thống cảnh báo sớm (SIEM/EDR) để phát hiện hành vi mã hóa bất thường

Hạn chế sử dụng RDP mở công khai, cài đặt chính sách xác thực 2 lớp

Kết luận & CTA

Ngay cả khi ransomware .MKP đã mã hóa file VHDX, bạn vẫn còn cơ hội phục hồi nếu hành động đúng và sớm. R-Studio là công cụ mạnh mẽ giúp bạn quét sâu và phục hồi dữ liệu ngay cả khi Windows không thể nhận dạng file.

Cần hỗ trợ chuyên sâu hoặc kiểm tra miễn phí? Liên hệ ngay với cuudulieu.com để được tư vấn cách xử lý hiệu quả nhất cho trường hợp của bạn.